Национальный мессенджер Max выплатил независимым исследователям безопасности более 23 миллионов рублей за обнаружение уязвимостей в программном коде платформы.

Доступ к переписке и миллионные выплаты: в мессенджере Max нашли сотни уязвимостей

Как сообщил «Коммерсанту» технический директор Positive Technologies по развитию государственного сектора Алексей Батюк, на текущий момент «белые хакеры» передали 213 отчетов об ошибках в системе сервиса.

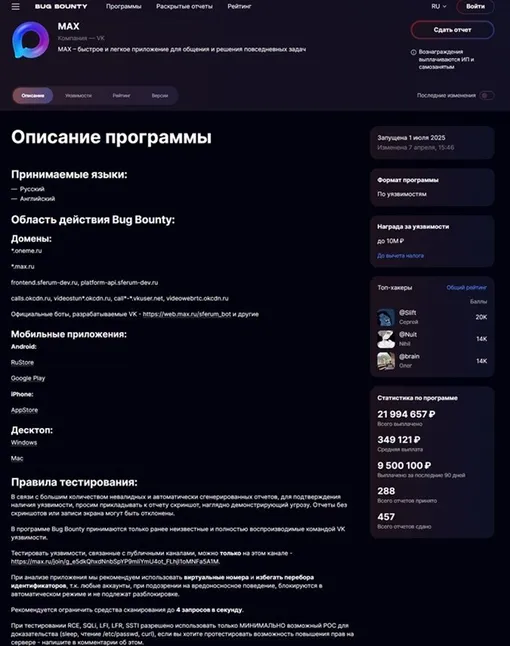

Сама программа поиска уязвимостей за вознаграждение (Bug Bounty) была запущена 1 июля 2025 года.

По данным официальной страницы программы на платформе Standoff365, к 10 апреля 2026 года общее число принятых отчетов достигло 288 из 457 поданных заявок. Общий объем выплат исследователям на этой площадке составил почти 22 миллиона рублей при среднем вознаграждении 349 тысяч рублей за один валидный отчет. Только за последние три месяца сумма выплат составила 9,5 миллиона рублей.

Дополнительно мессенджер представлен на платформах Bi.Zone и «Киберполигон», где суммарные выплаты составили около 1,5 миллиона рублей.

В перечень наиболее вознаграждаемых сценариев взлома входят получение доступа к приватным сообщениям конкретного пользователя, доступ ко всему пользовательскому контенту Max, а также серверные уязвимости, приводящие к утечке защищенных персональных данных.

Эксперты и участники программы указывают, что наиболее частым вектором обнаружения брешей является IDOR (Insecure Direct Object Reference). Этот тип уязвимости позволяет получить доступ к конфиденциальной информации путем подмены идентификаторов (например, ID сообщения, чата или пользователя) в запросах к серверу. По словам экспертов, теоретически такой механизм открывает путь к чтению чужой переписки и просмотру личных файлов.

Ситуация вокруг защиты данных в Max стала предметом обсуждения еще в марте 2026 года. Тогда СМИ и профильные ресурсы сообщили, что изображения из личных сообщений в веб-версии сервиса доступны по прямым ссылкам без авторизации. Утверждалось, что ссылки продолжали функционировать даже после удаления контента из диалога.

Пресс-служба мессенджера опровергла эти данные, заявив, что фотографии защищены, а ссылки невозможно подобрать или сгенерировать. Тем не менее на следующий день издание Habr сообщило об обнаружении контента в открытом доступе и открытых серверах с изображениями.

Официальная позиция мессенджера Max заключается в том, что все данные пользователей надежно защищены. В Центре безопасности платформы подчеркнули, что Bug Bounty является мировым стандартом безопасности, позволяющим устранять риски до их использования злоумышленниками.

Разработчики заявили, что попытки интерпретировать факт обнаружения уязвимостей как признак ненадежности продукта искажают смысл программы, созданной для контролируемого поиска ошибок. Каждый отчет проходит проверку, и уязвимости исправляются в приоритетном порядке.

В 2025 году платформа прошла аудит международных экспертов на конференции Zero Nights 2025, где вознаграждения за критические баги были повышены. На данный момент публичный технический разбор, подтверждающий возможность чтения переписки в актуальной версии мессенджера, отсутствует.

Представители Max и Positive Technologies называют сообщения о взломе фейковыми, характеризуя крупные выплаты хакерам как признак эффективно работающей модели киберзащиты.